En estos tiempos en donde la población cada día depende más y más de la tecnología, es imprescindible tener en cuenta un adecuado y muy desarrollado sistema de Seguridad Informática. Si bien la idea ya ha sido expuesta en miles de documentos e investigaciones de empresas de Auditoria; es aún un término muy ambiguo para el ciudadano común.

Entonces ¿Qué es Seguridad Informática?

Si uno quisiera ser directo e ir por definir el concepto vendría a ser:

"La disciplina que se encarga de proteger la integridad y la privacidad de la información almacenada en un sistema informático."(Julián Pérez Porto,2008)

Bien ya tenemos el concepto, ahora veamos como lo aplicamos a la realidad.

|

| Figura 1. Internet de las cosas. |

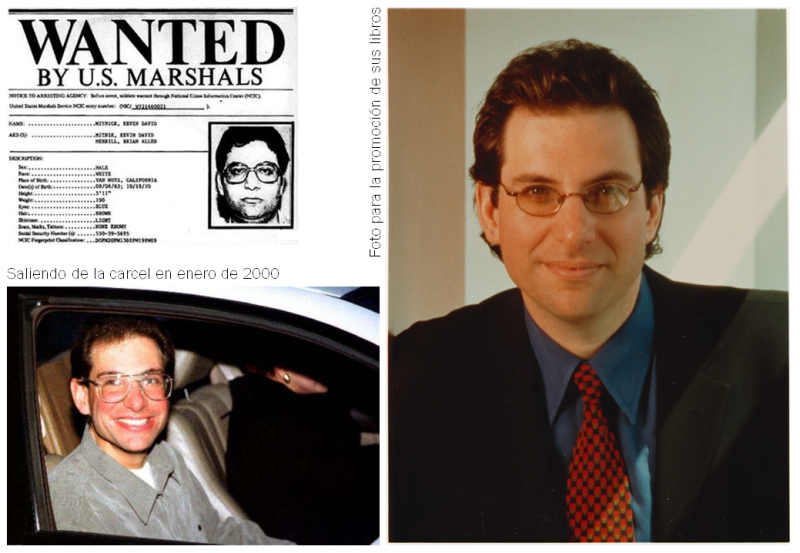

La imagen anterior engloba todo lo dicho anteriormente. Veamos hoy en día casi todo lo hacemos utilizando el móvil. Desde aplicaciones que miden nuestro ritmo cardíaco al hacer running hasta otras que pueden operar distintos artefactos en una casa, oficina u centro comercial. Y por supuesto este tipo de utopía en la que se encuentra inmerso el usuario, genera sin lugar a dudas amenazas y peligros potencialmente perjudiciales a éste.

|

| (Foto: Pixabay/CC0) |

No es novedad escuchar en las noticias sobre nuevas formas de hurto de cuentas bancarias, suplantación de identidad, phinshing y los famosos "ataques de hackers".

Internet. Éste último ha tenido un impacto sumamente agresivo en el comportamiento de los usuarios de hoy en día y es ya una parte infaltable, quiérase o no, del desarrollo de la humanidad.

Este el pan de cada día para quienes utilizan y son parte de un SI(Sistema de Información); claro, tampoco podemos olvidar a lo que le da vida a todo esto:

No es novedad que la gente se comunique con comodidad por medio de aplicaciones de mensajería rápida (Whatsapp, Telegram, Snapchat, Messenger, etc) en las que, sin pensarlo dos veces, compartimos información delicada sin preveer antes la seguridad del canal en donde transmitimos aquella información.

Por otro lado el entretenimiento de estos días está basado en muchos pilares: Instagram, Facebook, YouTube, etc; para nadie es ajeno la cantidad de usuarios que visitan estas u otras plataformas buscando diverso intereses. El tráfico de información en éstas es alucinante, si lo comparamos al que era hace 15 años. No es arriesgado decir que seguirá aumentando.

Y como ya es sabido, cuando un servicio es globalmente utilizado y se encuentra en la preferencia de la gente, tiende a generar altos ingresos. Hasta allí no hay nada malo, pero al haber dinero de por medio también habrá quien quiera tomar provecho de ello.

|

| (Foto: BBVA) |

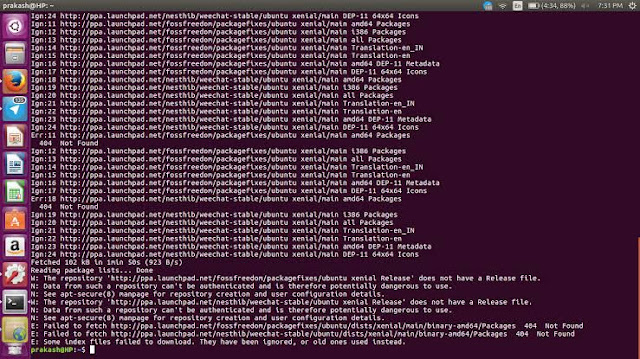

En estos casos, el atacante por medio de Ingeniería Social (hablaremos de esto en otro momento) y otras herramientas puede lograr sustraer información que, en la mayoría de casos, permite al éste poder acceder a cuentas bancarias y otros intereses de por medio. El tope para el atacante radica exclusivamente en su motivación y creatividad. Algo muy terrorífico.

Sabiendo todo esto uno pensaría que ante cualquier amenaza que se presente, la culpa es de quien provee el servicio de Internet. La idea no es del todo errónea, pero hay que hacer hincapié que la empresas buscan siempre resguardar sus datos (Otro tema para tocar más adelante), y toma las medidas necsarias para salvaguardar éstos. Por ende, aquí también hay una ligera responsabilidad del usuario.

Los atacantes siempre buscarán atacar todos los puntos débiles de un sistema y sacar beneficios; así que, vale siempre estar informado de como uno puede protegerse y a su vez informar a otros que no tengan ni la más remota idea de cómo alguien puede arruinarles la vida.

El mundo a pesar de gozar del boom de la tecnología, sigue siendo esa selva en donde sólo sobrevive el más fuerte. En cual lado se estará, pues ya depende de uno mismo.

Hasta otra oportunidad.

Referencias:

Julián Pérez Porto y María Merino. Publicado: 2008. Actualizado: 2008.

Definicion.de: Definición de seguridad informática (https://definicion.de/seguridad-informatica/)